Comment l'intelligence artificielle identifie les cyberattaquants grâce à leur comportement relationnel

Publié par Hiba Akli, le 27 mars 2026 310

La cybersécurité peut être vue comme une course poursuite permanente entre les cyberattaquants et les équipes de sécurité. À mesure que de nouveaux systèmes de détection apparaissent, les attaquants développent des stratégies pour les contourner. Pendant longtemps, ces systèmes se sont appuyés sur des signatures d'attaques connues ou sur l'apprentissage automatique pour analyser des caractéristiques individuelles, comme le comportement d'un utilisateur, les propriétés d'un fichier ou les caractéristiques d'une transaction.

Cependant, ces approches présentent une limite importante : ces informations peuvent facilement être manipulés. Les attaquants utilisent en effet des stratégies d'évasion pour modifier leurs caractéristiques, imiter des comportements légitimes ou simuler une activité normale afin de tromper les systèmes de détection. Cette situation soulève alors une question essentielle : existe-t-il des informations plus difficiles à manipuler pour les attaquants ?

Les réseaux invisibles du cyberespace

Même lorsqu'un attaquant tente de se camoufler, il doit toujours interagir avec d'autres entités du système. Par exemple, un logiciel malveillant peut modifier son code pour échapper à un antivirus, mais il a toujours besoin de communiquer avec un serveur de commande et de contrôle. Un fraudeur peut imiter des transactions normales, mais l'argent finit toujours par transiter à travers un réseau de comptes suspects. Un bot peut se comporter comme un humain, mais il se coordonne toujours avec d'autres bots.

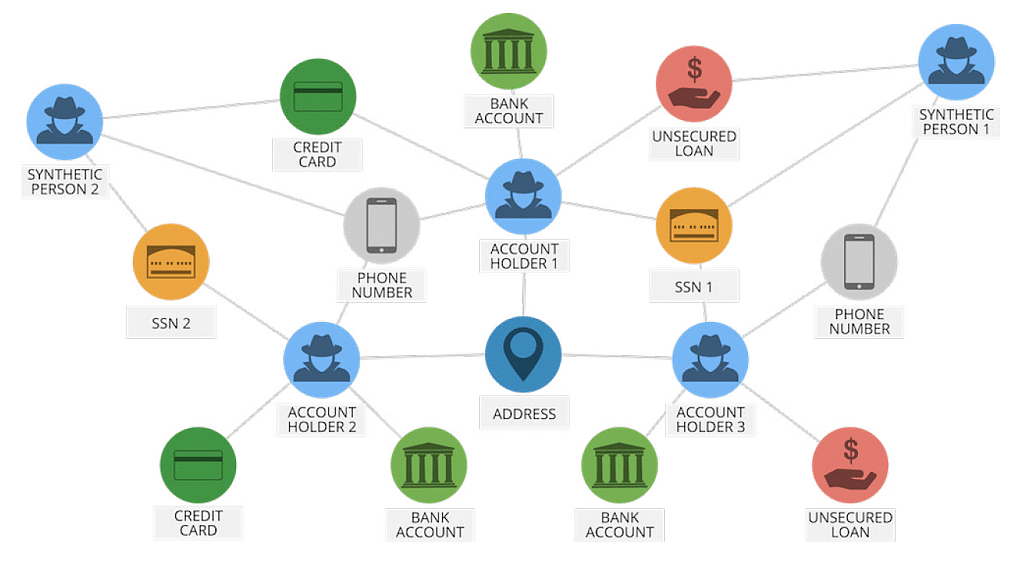

Ces interactions forment ce que les chercheurs appellent un graphe: une structure composée de nœuds (les entités) et de liens (leurs relations). Autrement dit, derrière les activités numériques se cache un immense réseau d'interactions (figure 1). Observer ce réseau peut révéler des structures suspectes : des groupes d'utilisateurs fortement connectés, des flux d'argent inhabituels ou des machines qui communiquent toutes avec le même serveur. Ces structures peuvent trahir une activité malveillante, même lorsque chaque élément pris isolément semble normal.

Figure 1 : Exemple de graph dans un contexte de transactions bancaires (par Jim Webber)

C'est précisément ce type de problème qu'une nouvelle génération d'algorithmes cherche à résoudre : les Graph Neural Networks (GNN), ou réseaux de neurones pour graphes. Contrairement aux modèles d'intelligence artificielle classiques, ces algorithmes ne regardent pas seulement les entités individuelles. Ils analysent également la manière dont elles sont connectées entre elles.

Les réseaux de neurones sur graphes : comment ça marche ?

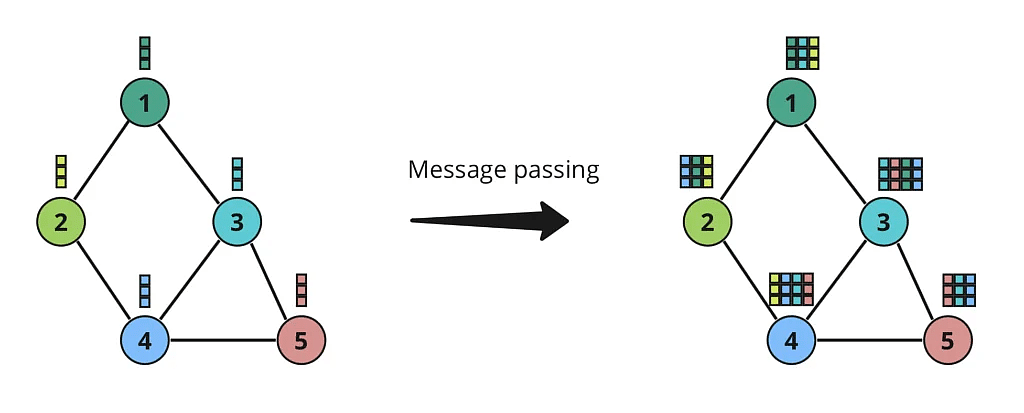

Concrètement, chaque élément du graphe apprend à partir de ses propres caractéristiques, mais aussi des informations provenant de ses voisins (figure 2). Ce mécanisme permet de détecter des schémas complexes dans les réseaux numériques. Ces approches sont aujourd'hui utilisées dans plusieurs domaines : détection de fraude, analyse de réseaux sociaux, détection d'intrusions et d'attaques.

Figure 2 : Passage d'attributs entre nœuds (par Hesham Ali)

Le défi : quand les attaquants trompent aussi les graphes

Cependant, comme souvent en cybersécurité, les attaquants s'adaptent. Par exemple, certains fraudeurs créent de faux comptes pour brouiller les pistes, et d'autres se connectent volontairement à de nombreux utilisateurs légitimes pour paraître crédibles. Ces stratégies de camouflage relationnel peuvent perturber la performance des GNN.

Concrètement, de nombreux modèles de GNN sont basés sur l'hypothèse d'homophilie : les nœuds connectés entre eux ont tendance à se ressembler. Or, dans le domaine de la cybersécurité, c'est souvent l'inverse : les entités malveillantes interagissent avec des entités légitimes afin de les cibler ou simplement pour se dissimuler. On appelle ce phénomène l'hétérophilie : dans ces graphes, les voisins peuvent être très différents les uns des autres.

Comprendre les comportements d'évasion et améliorer les systèmes de détection basés sur les GNN

Au cœur de mes travaux de recherche, je m'intéresse à la manière dont les GNN peuvent être conçus et utilisés pour détecter des activités malveillantes dans des environnements où les attaquants tentent activement d'échapper à la détection. Ma contribution s'articule autour des axes de recherche suivants :

-

Taxonomie des comportements évasifs

Avant de concevoir des solutions, il faut comprendre l'ennemi. Mon premier axe de travail consiste à construire un modèle de menace complet qui recense et classifie les différentes stratégies d'évasion utilisées par les attaquants contre les systèmes de détection basés sur les graphes. -

Un GNN résistant au camouflage

Le deuxième axe propose un nouveau modèle de GNN spécialement conçu pour détecter les entités malveillantes qui se « camouflent » dans un voisinage hétérophilique. -

Exploiter les structures d'ordre supérieur pour détecter les attaques coordonnées

Le troisième axe s'attaque à un problème encore plus subtil : les attaques coordonnées (lorsque plusieurs entités malveillantes collaborent). Pour cela, nous utilisons les hypergraphes, des structures capables de capturer des informations d'ordre supérieur, afin de démasquer les activités collaboratives malveillantes.

Les cyberattaques évoluent avec la complexité des systèmes et exploitent désormais les comportements relationnels. Pour les détecter, il devient essentiel d’analyser ces relations, notamment grâce aux réseaux de neurones pour graphes. Comprendre le comportement d’évasion relationnelle pourrait ainsi devenir une clé majeure de la cybersécurité de demain.

Cet article présente les travaux de thèse menés au sein du laboratoire LERIA de l'Université d'Angers, en collaboration avec l'ESAIP. Ce projet de recherche est financé par la convention n°2023_08257 pour une allocation doctorale cofinancée sur le volet « enjeux sociétaux » entre la région Pays de la Loire et l'ESAIP – Association d'enseignement technique supérieur.